L’arrivée de l’ordinateur quantique n’est plus une fiction. Google a démontré la “suprématie quantique” en 2019, IBM propose des machines accessibles dans le cloud, et les investissements mondiaux se comptent en milliards. Mais cette révolution technologique charrie avec elle une menace existentielle : la cryptographie qui protège actuellement l’ensemble de nos communications, de nos transactions bancaires à nos secrets d’État, est condamnée. Un ordinateur quantique suffisamment puissant pourrait pulvériser en quelques heures ce que les supercalculateurs actuels mettraient des millénaires à casser. La course contre la montre est lancée : repenser la sécurité informatique avant que le monde quantique ne brise toutes nos serrures numériques.

La Faille Fatale : L’Algorithme de Shor

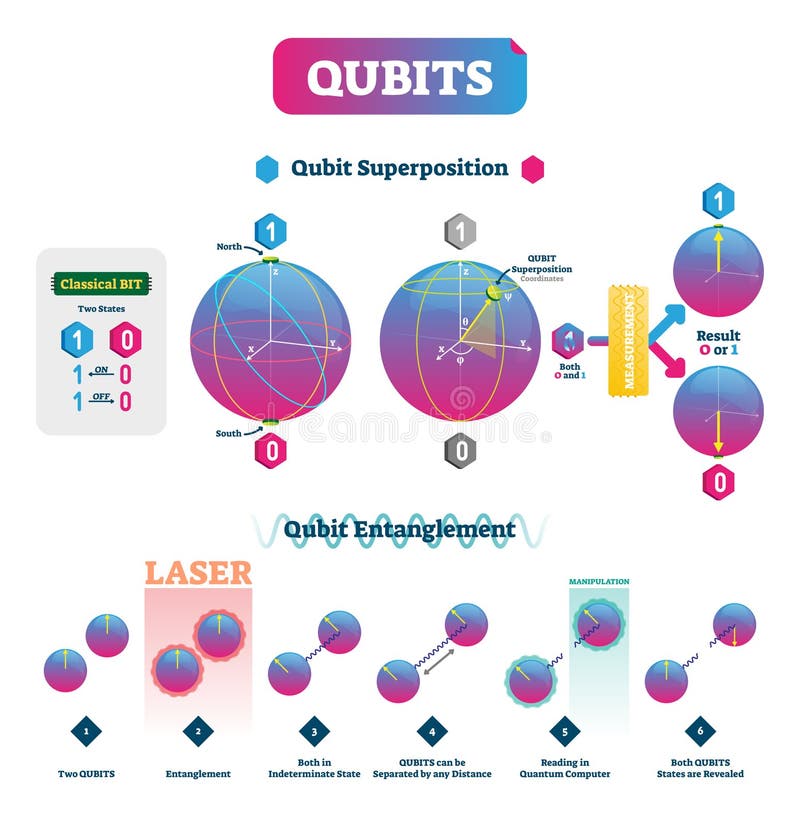

En 1994, le mathématicien Peter Shor a formulé l’arrêt de mort de la cryptographie moderne. Son algorithme, conçu pour un ordinateur quantique, permet de factoriser des nombres entiers gigantesques en un temps polynomial. Pourquoi est-ce catastrophique ? Parce que la quasi-totalité de notre sécurité numérique repose sur RSA, un système de chiffrement asymétrique dont la robustesse tient à l’impossibilité pratique de factoriser le produit de deux nombres premiers de plusieurs centaines de chiffres.

Avec un ordinateur classique, casser une clé RSA de 2048 bits nécessiterait des milliards d’années. Un ordinateur quantique de taille suffisante (estimé entre 4 000 et 20 000 qubits logiques stables) pourrait y parvenir en quelques heures, voire minutes. Les algorithmes de courbes elliptiques (ECC), utilisés notamment pour sécuriser Bitcoin et HTTPS, sont tout aussi vulnérables à une variante de l’algorithme de Shor.

Le problème n’est pas hypothétique. Plusieurs gouvernements et acteurs malveillants appliquent déjà la stratégie du “harvest now, decrypt later” : ils interceptent et stockent massivement des communications chiffrées aujourd’hui, en pariant qu’ils pourront les déchiffrer dans 10 ou 15 ans, lorsque les ordinateurs quantiques seront opérationnels. Vos secrets d’aujourd’hui ne le sont peut-être déjà plus.

La Riposte : Les Algorithmes Post-Quantiques

Face à cette menace, le NIST (National Institute of Standards and Technology) a lancé en 2016 un vaste concours pour identifier des algorithmes de chiffrement résistants aux attaques quantiques. En 2024, les premiers standards post-quantiques ont été officiellement publiés. Contrairement à ce que leur nom pourrait suggérer, ces algorithmes ne reposent pas sur la mécanique quantique : ce sont des algorithmes classiques, exécutables sur nos ordinateurs actuels, mais construits sur des problèmes mathématiques différents, réputés difficiles même pour un ordinateur quantique.

Les principales familles retenues incluent les réseaux euclidiens (lattice-based cryptography), où la difficulté repose sur la recherche du vecteur le plus court dans un réseau multidimensionnel, et les codes correcteurs d’erreurs (code-based cryptography), dont la sécurité dérive de la difficulté à décoder un message bruité . Ces structures mathématiques résistent aux algorithmes quantiques connus, y compris ceux de Shor et de Grover.

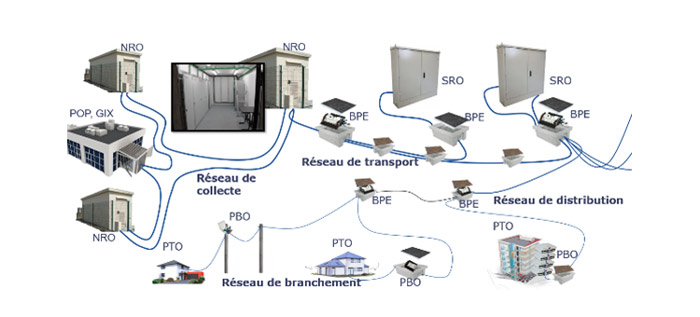

Le défi ne réside pas uniquement dans la conception : il faut désormais migrer l’infrastructure mondiale. Protocoles TLS, certificats SSL, VPN, blockchain, messageries chiffrées… tout doit être refondu. Google et Cloudflare ont déjà commencé à tester des connexions HTTPS post-quantiques. Les banques, les hôpitaux et les gouvernements s’organisent pour déployer cette transition avant qu’il ne soit trop tard.

La Distribution Quantique de Clés : Une Arme Contre Elle-Même

Paradoxalement, la physique quantique offre aussi une solution à la cryptographie quantique : la QKD (Quantum Key Distribution), théorisée dès 1984 par Bennett et Brassard . Au lieu de se baser sur la difficulté computationnelle d’un problème mathématique, la QKD utilise les lois fondamentales de la mécanique quantique pour garantir la sécurité.

Le principe repose sur l’impossibilité de mesurer un état quantique sans le perturber. Si un espion tente d’intercepter les photons utilisés pour transmettre une clé de chiffrement, les perturbations introduites seront détectées par les communicants légitimes, qui abandonneront cette clé compromise. La sécurité est alors inconditionnelle, indépendante de la puissance de calcul de l’adversaire.

Plusieurs réseaux QKD existent déjà à l’échelle locale (Chine, Europe), mais les limites physiques (perte de photons dans les fibres optiques) restreignent encore leur portée à quelques centaines de kilomètres. Des satellites relais, comme le chinois Micius, tentent de contourner cette limitation, mais le déploiement à grande échelle reste un défi d’ingénierie colossal.

Conclusion : Le Crépuscule de la Confiance Numérique

Nous sommes à l’aube d’un basculement civilisationnel. L’ordinateur quantique ne se contentera pas de révolutionner la chimie, la finance ou l’intelligence artificielle : il rendra obsolète l’architecture de confiance numérique sur laquelle repose l’économie mondiale. La cryptographie post-quantique n’est pas une amélioration incrémentale, c’est une refonte existentielle. Ceux qui ne migreront pas à temps se retrouveront nus dans un univers où le secret est devenu une illusion. Dans cette course entre le progrès quantique et la résilience algorithmique, une certitude : l’informatique ne sera plus jamais la même.