Si le noyau Linux était un château fort imprenable, eBPF (Extended Berkeley Packet Filter) serait la magie qui permettrait d’en modifier l’architecture intérieure sans jamais avoir à poser une seule pierre. Depuis quelques années, une révolution discrète mais radicale opère dans les entrailles de nos serveurs. Autrefois réservé au filtrage de paquets réseau, eBPF est devenu une véritable “super-puissance” qui transforme la manière dont nous concevons la sécurité, l’observabilité et la performance, au point d’être comparé à l’arrivée du JavaScript dans les navigateurs web.

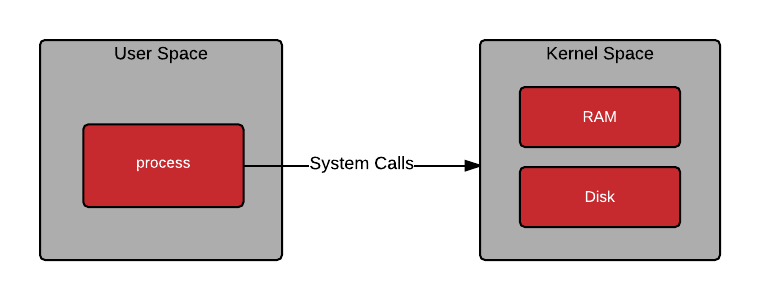

Le Mur de Fer : User Space vs Kernel Space

Pour comprendre le génie d’eBPF, il faut revenir aux fondamentaux de l’architecture Linux. Le système est strictement divisé en deux mondes : le User Space (espace utilisateur), où tournent vos applications (navigateurs, serveurs web, bases de données), et le Kernel Space (espace noyau), le sanctuaire privilégié qui accède directement au matériel (CPU, mémoire, carte réseau).

Traditionnellement, pour ajouter une fonctionnalité au cœur du système, vous n’aviez que deux choix : écrire un module noyau (complexe, risqué, susceptible de faire planter tout le système en cas de bug) ou modifier le code source du noyau lui-même (ce qui demande des années de validation par la communauté). Le noyau était une forteresse rigide : performante, mais difficile à faire évoluer pour des besoins spécifiques.

Le Cheval de Troie Bienveillant

eBPF change la donne en introduisant une machine virtuelle sécurisée directement à l’intérieur du noyau. Imaginez pouvoir envoyer un petit programme, écrit depuis l’espace utilisateur, pour qu’il s’exécute directement dans le noyau, à la vitesse native, sans risque de crash. C’est exactement ce que fait eBPF.

Avant d’être exécuté, chaque programme eBPF passe par une étape cruciale : le Vérificateur (Verifier). Ce garde-chiourme impitoyable analyse le code pour s’assurer qu’il est sûr : pas de boucles infinies qui bloqueraient le système, pas d’accès mémoire illégal. Une fois validé, le code est compilé à la volée (JIT) en instructions machine natives. Résultat : vous obtenez la flexibilité d’un script Python avec les performances du C++, le tout au cœur même du système d’exploitation.

L’Œil Omniscient : Observabilité et Sécurité 2.0

Pourquoi est-ce une révolution ? Parce qu’eBPF permet de voir et d’agir sur tout ce qui se passe.

Dans le domaine de l’observabilité, des outils comme Cilium ou Hubble utilisent eBPF pour tracer chaque paquet réseau ou appel système sans la lourdeur des méthodes traditionnelles. Fini les angles morts : vous pouvez savoir exactement quel processus a consommé telle ressource réseau à la nanoseconde près.

En matière de sécurité (OPSEC), c’est un changement de paradigme. Au lieu de surveiller les menaces depuis l’extérieur (comme un antivirus classique qui scanne des fichiers), les outils basés sur eBPF (comme Falco) s’installent dans le noyau pour surveiller les comportements en temps réel. Si un binaire tente d’ouvrir un fichier sensible ou de lancer un shell inattendu, eBPF peut l’intercepter et le bloquer instantanément, avant même que l’action ne soit complétée.

Conclusion : Vers un Noyau Programmable

Nous assistons à la naissance d’un système d’exploitation programmable. De la même manière que les pages web sont passées de documents statiques à des applications dynamiques grâce à JavaScript, le noyau Linux devient une plateforme dynamique grâce à eBPF. Les géants du cloud (Google, Facebook, Netflix) l’utilisent déjà massivement pour leurs réseaux et leur sécurité. Pour l’administrateur système ou l’expert en sécurité, maîtriser eBPF n’est plus une option pour le futur, c’est la nouvelle grammaire de l’infrastructure moderne.